На 3 март 2020 г., точно преди обяд във Вашингтон, Стивън Райън изпрати на някого в Министерството на финансите на САЩ благодарствена бележка с любопитна подробност.

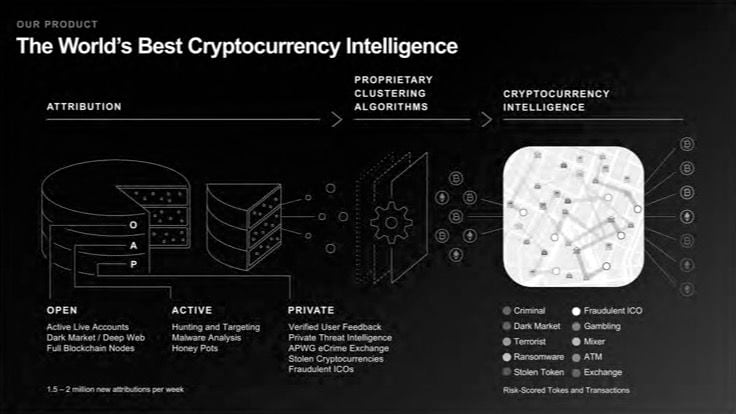

Главният оперативен директор и съосновател на фирмата за разузнаване на криптовалути CipherTrace, Райън беше един от 16-те ръководители, които присъстваха на среща на върха на индустрията предния ден с тогавашния министър на финансите Стивън Мнучин. Заедно с благодарността си за срещата, Райън прикачи слайд тест, който изложи стратегията на CipherTrace за демистифициране на крипто портфейли. Сред тези методи: „саксии с мед“.

Тази статия е част от CoinDesk Седмица за поверителност серия.

Бележката на Райън беше част от 250-странични имейли на Мнучин, получени от CoinDesk чрез искане на Закона за свободата на информацията (FOIA). Части от неговия слайд тест много наподобяват публичните рекламни материали на CipherTrace. Те също споменават „котчета с мед“ или подобни „потове за крипто пари“ поне от 2018 г.

Какво означаваше CipherTrace с тези термини? Общността за киберсигурност използва фразата „сладка гърне“, за да опише цел за примамка, която събира разузнавателна информация за нищо неподозиращи нападатели. С други думи, капан.

CipherTrace, който разплащателният гигант Mastercard закупи миналата есен на неразкрита цена, е част от домашна индустрия, която наблюдава кръстопътя на криптовалутата и престъпността за 14 милиарда долара годишно. Преглеждайки милиони ежедневни транзакции, записани в блокчейн или публични регистри, фирми като Chainalysis, TRM Labs и Elliptic търсят червени знамена и незаконни движения, като маркират подозрителни адреси при движение.

Компаниите определят услугите си като съществени за нормализирането на криптовалутата и премахването на престъпността. Клетниците критикуват тези фирми за проследяване като нарци във веригата, въпреки че те работят предимно с обществена информация.

CipherTrace няма да е първата компания в тази ниша, която поставя примки с надеждата да улови информация, която не може да бъде намерена във веригата. Chainalysis, водещият доставчик на крипто проследяване, от години притежава сайт за изследовател на портфейли, който улавя IP адресите на посетителите и ги свързва с адресите на блокчейн, които са търсили. Компанията призна тази практика едва през октомври, месец след като CoinDesk публикува статия, привличаща вниманието към нея.

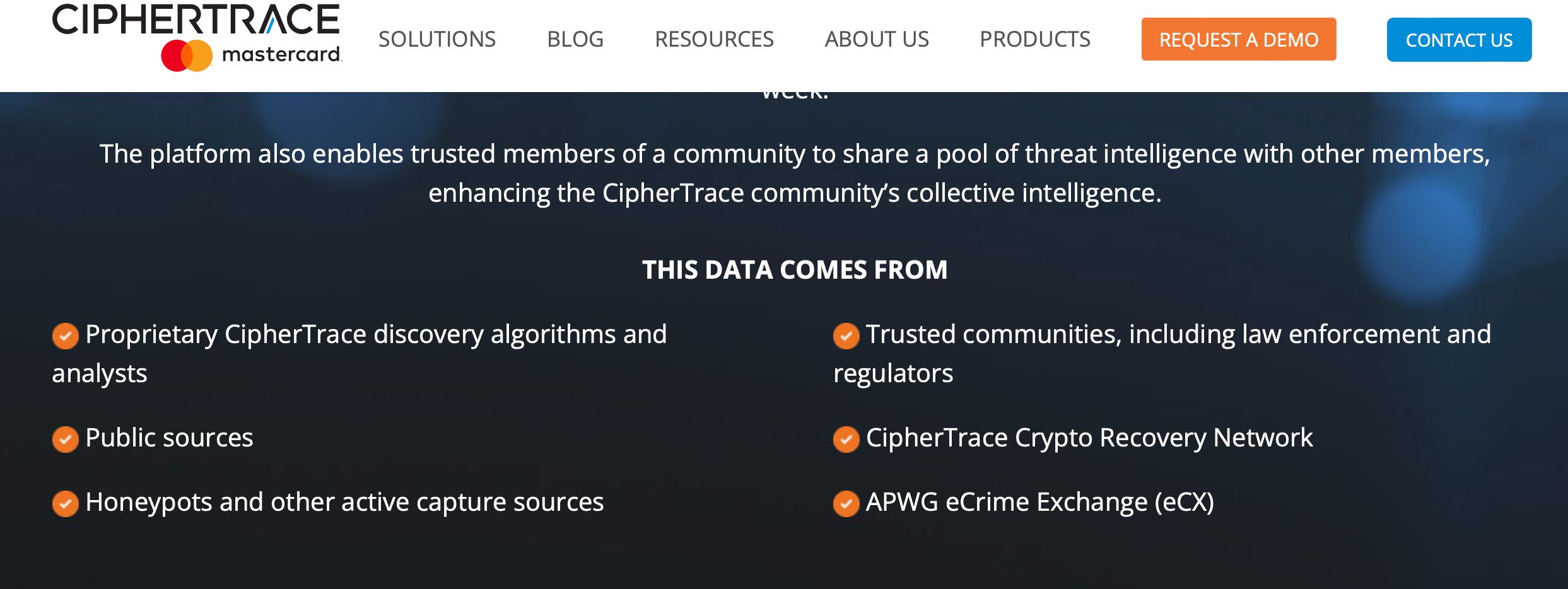

Повече от половин дузина ветерани от индустрията на криптовалутите казаха на CoinDesk, че нямат представа какво означава CipherTrace под „смесители“. В изявление, предоставено на CoinDesk, базираната в Лос Гатос, Калифорния компания даде основната дефиниция за компютърна сигурност, без да обяснява какво означава това в контекста на блокчейн анализа.

„Потът за крипто пари“ или „пот с мед“ е термин за сигурност, отнасящ се до механизъм, който създава виртуален капан за примамване на потенциални нападатели“, каза CipherTrace, добавяйки, че документите, споменаващи тези тактики, са стари. „CipherTrace вече не използва „крипто саксии““, се казва в него (въпреки че уебсайтът на компанията рекламира както саксии за пари, така и с мед от четвъртък).

CoinDesk попита CipherTrace: „Вашата фирма събира ли данни за IP адреси за целите на свързването им с адресите на портфейла?“

Представител на CipherTrace отговори: „Като компания, фокусирана върху поверителността, CipherTrace не картографира IP данни на частни лица.

Тя не отговори на въпроса на CoinDesk дали CipherTrace преобразува IP адреси в портфейли. CoinDesk попита втори път дали CipherTrace съпоставя IP адресите с адресите на портфейла. CipherTrace не отговори.

Подобна привързаност „е често срещан проблем в пространството за поверителност, когато говорим за мрежови идентификатори като IP адреси“, каза Шон О'Брайън, изследовател по киберсигурност. „Компаниите се опитват да се дистанцират от това, което традиционно бихте нарекли лична информация, като казват, че IP адресите са нещо друго. Всъщност те са невероятно полезни за идентифициране на домакинства, фирми и лица."

Например, „ако трябва да разследвате транзакция с биткойн, свързана с предполагаемо киберпрестъпление, IP адресите са точно вида информация, която бихте търсили“, каза О'Брайън. „Най-ранните случаи, включващи правоприлагане и интернет, се основават на IP адреси като доказателство, по основателна причина. И те са също толкова полезни за тормоз и преследване на хората, колкото и за преследването им.”

След парите

Компаниите за проследяване отдавна са основна, макар и недостатъчно призната сила в институционалния марш на крипто. Борейки се срещу схващането, че биткойнът е преди всичко инструмент за криминално финансиране, те анализират данните, за да определят оскъдния дял, който всъщност е.

Chainalysis наскоро изчисли, че 0.15% от крипто транзакциите през 2021 г. са били незаконни – далеч най-малкият процент в историята. („Незаконните“ портфейли натрупаха рекордно високи 14 милиарда долара миналата година, привидно парадоксална статистика, която Chainalysis приписва на процъфтяващия растеж на крипто.)

CipherTrace казва, че неговата мисия е да „развие икономиката на криптовалутите, като я направи доверена от правителствата, безопасна за масово приемане и защита на финансовите институции от рискове от пране на криптовалути“.

Взето от презентацията, споделена с Министерството на финансите, това описание вероятно ще бъде споделено от всяка конкурентна фирма. Това е в основата на опасенията на недоброжелателите. Максималистите за поверителност вярват, че радикално прозрачната, но псевдонимна природа на биткойн трябва да протича независимо от държавата и те виждат работата на тези компании като предателство на този идеал.

„Това е нещо като нахлуване в поверителността на потребителите, по същия начин, по който може да се оплаквате от централизирани компании за уеб анализ, които събират IP адреси и поставят бисквитки на компютрите на хората и ги проследяват от сайт на сайт“, каза Джон Лайт, дългогодишен крипто преподавател, писател, подкастър и организатор на събития.

Анализът във веригата е в основата си надпревара за приписване.

В кръговете на киберсигурността приписването означава идентифициране на извършителите на хакване. В крипто контекста, това се отнася конкретно за практиката на следователите на блокчейн да свързват псевдонимни адреси на портфейли с разпознаваеми участници. Тези участници могат да бъдат лицензирани крипто борси или пазители, нападатели на ransomware, пазари на тъмни мрежи или санкционирани физически или юридически лица.

Например: Всеки с интернет връзка може да види, че, да речем, портфейл abc123 е прехвърлил 0.5 BTC към zxy987; тази информация е доста безполезна сама по себе си. Но база данни за проследяване може да документира, че Службата за контрол на чуждестранните активи на САЩ е идентифицирала zxy987 като принадлежност на санкциониран африкански военачалник. Или може да покаже, че биткойнът на abc123 е откраднат от борса.

Това е ценна информация за борси, които искат да прекратят незаконната дейност, за потребители, които искат да поддържат монетите си чисти, за правителствата, които искат да следят парите. Той се събира чрез строго приписване.

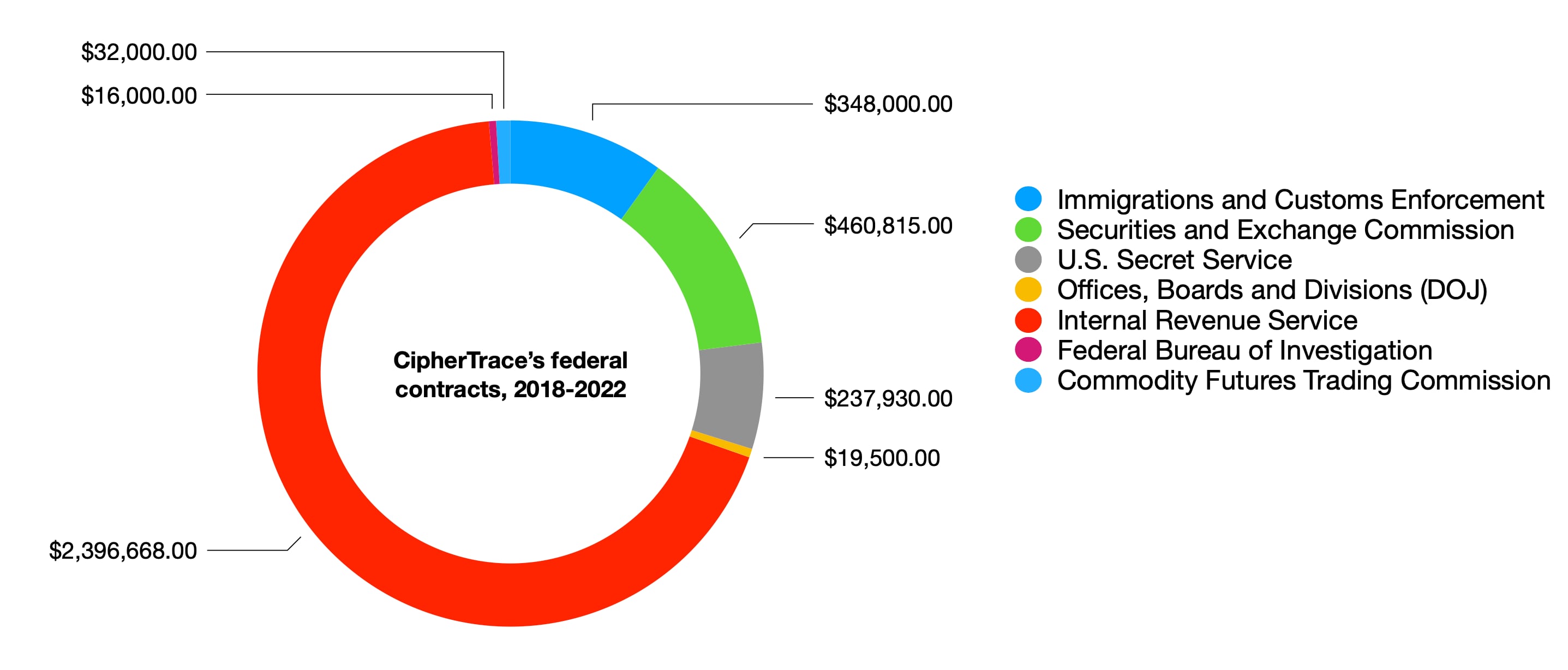

С потенциално милиони долари в договори за разследване, които са готови за грабване, тези компании имат остра нужда да копаят нови данни за приписването. CipherTrace, например, е сключил 20 договора с федерални агенции на стойност до 3.5 милиона долара от 2018 г., като последният е експертна работа, според публичните записи.

В индустрия, която възнаграждава създателите на нюансирани, подробни набори от данни за приписване – и поле, в което престъпниците са гладни за разузнаване, за да им помогне да избягат от забележка – опазването на тайния сос на приписването е от първостепенно значение, казаха двама дългогодишни практикуващи.

Въпреки това, в имейла си до Министерството на финансите, Райън предложи да опита „как се постига приписването на криптовалута“. Honeypots бяха изброени като една от „активните“ стратегии в теста за слайдове.

Chainalysis: Атрибуция на блокчейн

Най-големият конкурент на CipherTrace започна да използва собствена нова техника три години преди това.

Основана през 2014 г. и оценена през юни на 4.2 милиарда долара, Chainalysis е голямата кахуна на индустрията за проследяване. Той е натрупал десетки милиони долари във федерални договори за продажба на софтуер, който визуализира активността във веригата. Докато всеки с интернет връзка може самостоятелно да преглежда публичните блокчейн записи, ще ви трябва малко помощ, за да разберете какво намирате в заешката дупка.

Но истинският бизнес ас на Tracer е неговият набор от данни за приписване, казаха трима вътрешни представители на индустрията. Никоя друга компания не е събрала толкова подробни данни за портфейла, колкото Chainalysis“, казаха източниците.

Това отчасти се дължи на факта, че никой друг индикатор няма толкова огромен бизнес отпечатък. Chainalysis предоставя софтуер за проследяване на 500 „доставчици на услуги за виртуални активи“ или VASP, както ги наричат регулаторите. Това е взаимноизгодна връзка. Бизнесът получава мощни инструменти за крипто съответствие, а Chainalysis добавя адресите на портфейла им към своята глобална база данни. Той обаче не изисква от клиентите данни за техните клиенти.

„Не можем да говорим за всички други доставчици. Възможно е други доставчици да поискат повече информация. Но Chainalysis се занимава само с данни за транзакциите на ниво услуга“, обясни компанията в публикация в блога от 2019 г. С други думи, той идентифицира само фирми, които познава контролни портфейли, а не хора.

Но това не беше цялата история и клиентите на Chainalysis и публичната информация за портфейлите не бяха единствените източници на информация за фирмата.

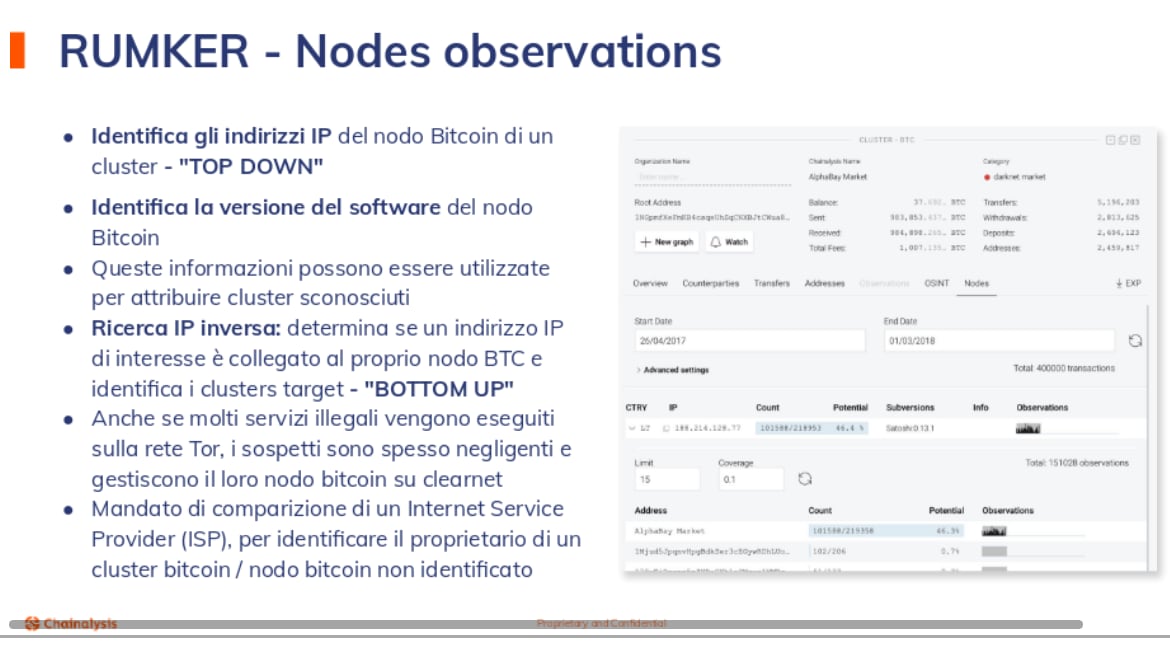

В недатирано слайдшоу за италианската полиция, което беше изтекло през септември, екип по продажбите на Chainalysis описа как огромната мрежа на компанията от възли за биткойн и портфейл Electrum улавя ценни потребителски данни, като IP адреси от свързващи портфейли. Това помогна на следователите да следват значими престъпни следи, се казва в презентацията.

Слайдшоуто също хвърли нова светлина върху walletexplorer.com, популярен изследовател на блокове на биткойн, управляван от Chainalysis от 2015 г. Според документите, които CoinDesk потвърди, че са автентични, уебсайтът „остъргва“ IP адресите на подозрителни потребители, свързвайки техния интернет отпечатък с техния адрес на портфейла. Този набор от данни е предоставил „смислени потенциални клиенти“ за правоприлагането.

„Никога не е било тайна, че Chainalysis притежава и управлява walletexplorer.com. От 2015 г. в долната част на началната страница има изявление, че авторът на сайта работи в Chainalysis като анализатор и програмист“, каза говорител на компанията CoinDesk.

Може би открита тайна, но едва ли е отворена книга. Chainalysis рядко обръщаше внимание на факта, че walletexplorer.com пренасочва потребителските данни към другите си бизнес линии.

Седмици след като CoinDesk съобщи на walletexplorer.com, уебсайтът прие страница за разкриване на поверителността, която за първи път разяснява как неговите данни влизат в продуктовата линия на Chainalysis.

„Ние споделяме информация за блокчейн и информация за посетителите с другите ни бизнес линии на Chainalysis, за да ни помогне да предоставяме и подобряваме тези услуги. Например, други бизнес линии на Chainalysis може да могат да използват информацията, която предоставяме, за да свържат по-добре един адрес на биткойн портфейл с друг адрес на биткойн портфейл“, се казва в политиката от 14 октомври.

„Наскоро добавихме известие за поверителност, за да предоставим повече информация за това как Chainalysis вътрешно използва информацията, събрана от уебсайта walletexplorer.com, за да помогне за подобряване на нашите услуги“, каза говорителят.

Нищо лично?

Въпреки че остава неясно какво точно правят honeypots на CipherTrace, думата предизвиква система, която претендира да прави едно нещо, докато задейства нещо друго. Собственик на портфейл, който се занимава с „honeypot“, определено би забравил за скритите мотиви на услугата.

Chainalysis, CipherTrace и Elliptic вече са заявили, че не се стремят да обвързват хората с портфейли. Техният бизнес е да помагат на правителствата да разследват крипто престъпления и да поддържат борсите съвместими.

Излизането на хора не е част от това уравнение. Тези компании просто следват парите, казват те.

„Интелигентността на блокчейн, която предоставяме, свързва крипто транзакциите с обекти от реалния свят като борси, тъмни мрежи и санкционирани субекти“, каза Ари Редборд, ръководител на правни и правителствени въпроси за TRM Labs, пред CoinDesk.

„Това разузнаване позволява на крипто борсата да бъде предупредена, ако, например, обработва транзакция, включваща адрес, който преди е бил използван за финансиране на тероризъм“, каза той. „Същото важи и за транзакции, свързани с хакове, рансъмуер, изтегляне на килими и други атаки, които вредят на крипто инвеститорите и потребителите.

Но „ние не приписваме транзакции на физически лица“, каза Редборд за TRM Labs.

По същия начин представителят на CipherTrace каза, че „не приписва данни за портфейла на частни лица, с изключение на санкционирани субекти“. Той направи това плодотворно, като се похвали в една публикация в блога за 2019 г., че приписва 72,000 4.5 ирански IP адреса на XNUMX милиона портфейла.

Остава отворен въпрос дали CipherTrace приписва IP адреси на други портфейли. Най-добрите представители на компаниите казват, че не поддържат „лична информация“, а само „информация, идентифицираща бизнеса“.

„CipherTrace не поддържа PII, ние поддържаме BII“, каза главният изпълнителен директор на CipherTrace Дейв Джеванс в интервю през юни.

„Разбираме, например, кои адреси принадлежат на коя борса“, каза той. „Но ние не проследяваме индивидуална информация, че сте вие на този адрес; това не е наша работа. Ние не искаме да правим това. Ще разберем къде идват парите, къде излизат парите и след това зависи от съдилищата и правоприлагащите органи”, за да направят останалото.

Както отбеляза О'Брайън, изследователят по киберсигурност, дефиницията на CipherTrace за лична информация изглежда изключва IP адреси – заедно с физическите местоположения, според една от публикациите в блога на компанията:

Източник: https://www.coindesk.com/layer2/privacyweek/2022/01/28/mastercards-ciphertrace-used-honeypots-to-gather-crypto-wallet-intel/