Мост Охрана: Трилемата за оперативна съвместимост на мостовете се нуждае от преосмисляне. Журналист на данни Даниел С. Парк обяснява какво се подготвя за предотвратяване на хакове на мостове.

At Номад, работим по нова категория мостове. Те са предназначени да намалят най-лошия сценарий на хакване на мост. Отменяме латентността за сигурност. Смятаме, че това е по-убедителна ситуация на фона на мостове, които са били ограбени милиард долара само през това тримесечие.

Успешни подвизи на QBridge (80 милиона долара), Wormhole (326 милиона долара), и Ронин (624 милиона долара) са мощни напомняния, че трилема за оперативна съвместимост на мостовете се нуждае от пълно преосмисляне. Желанието за функции за борба с измамите се засили сред потребителите на мостове. И това е проблемът, който решаваме.

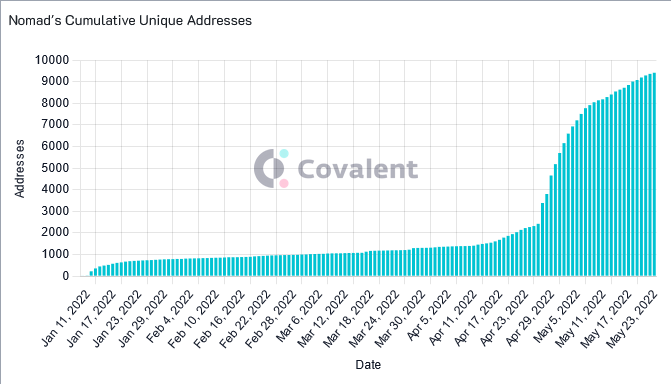

Използването на на Ковалент интерфейс за програмиране на приложения (API), можем да проследим как се свързват потребителите Ethereum и Moonbeam отговарят на призива за сигурност на Nomad. Данните на Nomad след стартирането, като общи уникални адреси и TVL на потребител, сигнализират за обещаваща перспектива за оптимистични системи.

Сигурност на моста: До безизходица ли е стигнала сигурността на кръстосаната верига?

В Nomad, ние оспорваме разпространяващия се разказ, че кръстосаните верижни мостове, въпреки огромната им икономическа полезност, са се превърнали в твърде податливи на риск към подвизи. Дори 51% атака върху верига с малка капитализация, поради припокриване на производни, може да компрометира взаимосвързаните вериги.

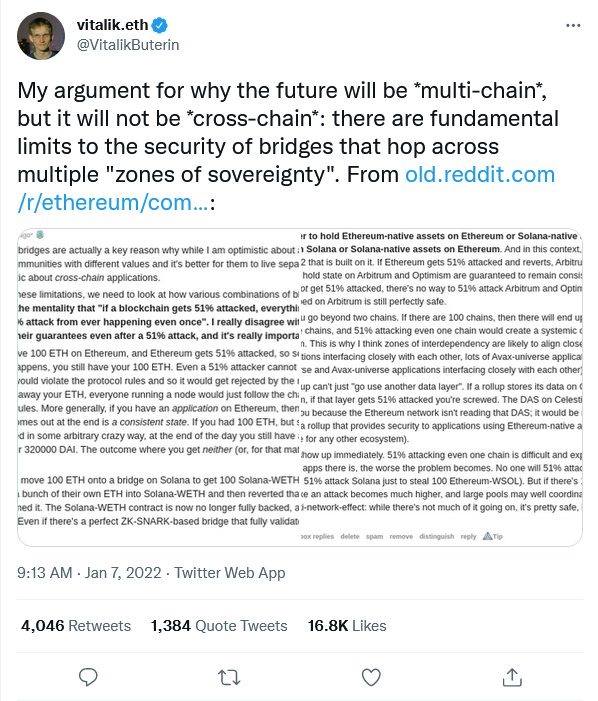

Виталик беше пионер и плаваше тази перспектива през януари тази година, цитирайки „фундаментални граници за сигурност на мостовете“ и че кръстосаните верижни мостове трябва да се разглеждат като временно решение за напредъка оперативна съвместимост на веригата.

Въпреки това, радикалните характеристики на Nomad, като оптимистична проверка, издигат контра-разказ на това нарастващо схващане, че технологията на мостовете е стигнала до задънена улица.

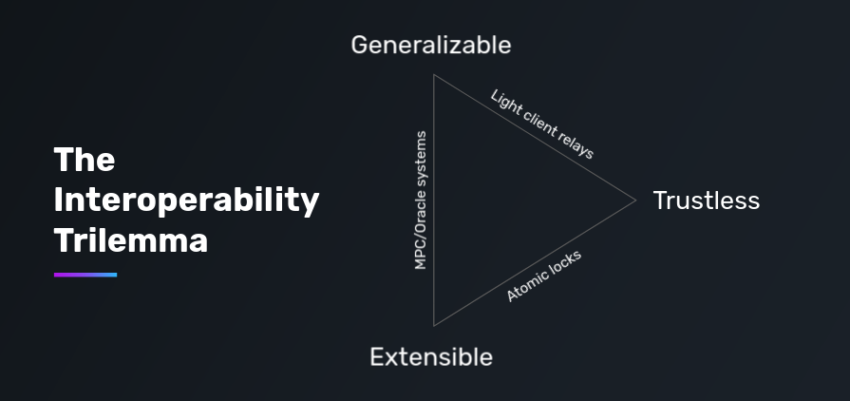

Жертване на латентност за абсолютна сигурност

Отзвук на затруднението, наблюдавано в трилема за мащабируемост, мостовете също трябва традиционно да се откажат от поне едно от трите желани свойства – минимизиране на доверието, обобщаемост (поддръжка за прехвърляне на произволни данни) и разширяемост (в колкото се може повече хетерогенни вериги).

Отклонявайки се от трилемата, Nomad неортодоксално жертва латентността като средство за предоставяне на решение за оперативна съвместимост на първо място за сигурност. Шаблон след оптимистични групи, Nomad свежда до минимум видимостта на атестирането във веригата и го приема за валидно в рамките на устойчив на измами прозорец от ~30 минути.

Bridge Security: Застраховка срещу загуба на всякакви средства

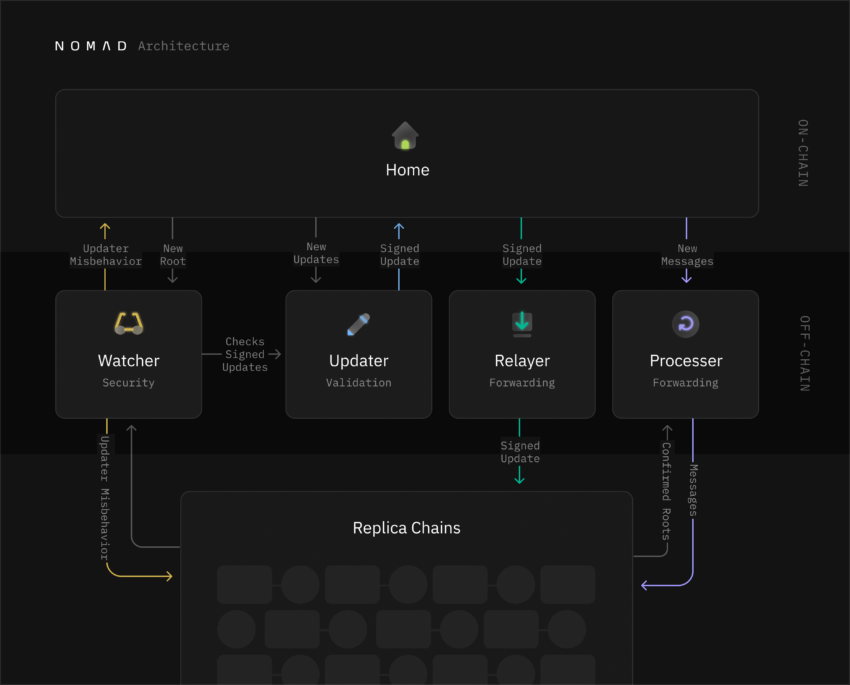

В рамките на този период данните за Nomad по същество се циклират между Updater, който подписва и качва данните във веригата за произход; и а наблюдател, който открива и реагира на неизправни атестации.

Уникално, като се отклонява от класическите оптимистични протоколи, Nomad изисква Updater да представи обвързан залог във веригата на произход. Това гарантира сигурността на Nomad срещу възможността дори доверен Updater да потвърди измама.

В случай, че честен Наблюдател докаже измама, комуникационната линия от източника до веригата на местоназначение незабавно се прекъсва, разрязвайки връзките на Updater; и насочване на извлечените средства към оспорващия Наблюдател.

Това означава, че мостът ще бъде затворен, вместо потребителите да бъдат ограбени от каквито и да било средства. Липсата на измами, като алтернатива, улеснява данните към веригата на местоназначението, както първоначално е предвидено.

Залъгване на хакери с един-единствен честен проверяващ

вече Мост на дъгата за БЛИЗО протокол потвърждава достойнствата за сигурност на оптимистичните проекти, след като е отблъснал атака на Първи май тази година.

На видно място, сигурността на моста на Nomad следва едно предположение за честен верификатор, като изисква само 1 от n актьор(и) за валидиране на транзакции. За разлика от тях, външно проверените мостове обикновено се основават на предположение за честно мнозинство, където m от n участник(а) наблюдават схемата за валидиране.

Поради това, разрешаването на наблюдатели без разрешение, които биха могли да бъдат разгърнати от всеки потребител на Nomad, би направило невъзможно хакерите да знаят, че няма поне един наблюдател, който наблюдава всяка транзакция.

По този начин оптимистичните системи повишават икономическата цена за злонамерените участници (такси за газ и залога, обвързан от Updater), за да компрометират своите цели, с много малка гаранция.

Как предложението за сигурност на Nomad е привлекателно за потребителите на мостове?

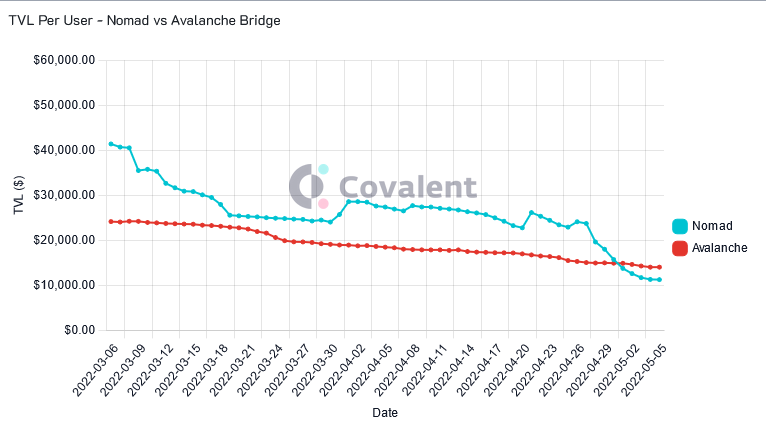

Технологията, върху която Nomad надгражда, е изпитана в битки. Чрез унифицирания API на Covalent можем да видим дали Nomad правилно се възползва от своите призиви за сигурност и натрупва специална потребителска база.

По-специално, в сравнение с по-зрелите в търговската мрежа Лавинен мост, TVL на Nomad на потребител е средно по-висок. Записвайки между $30-$40k дневно на потребител от март 2022 г., данните на Nomad превъзхождат тези на Лавина, който се простира между $20-$30k дневно.

Несъответствието между Avalanche Bridge и по-новия Nomad bridge предполага дълбоко доверие в функциите за сигурност и борба с измамите на Nomad сред потребителите на моста.

По същия начин само през първата седмица на май 5,000 нови адреса се свързват с Nomad. Това е експоненциален растеж, като се има предвид, че на Nomad са били необходими три месеца, за да достигне 3,000 уникални адреса, което илюстрира, че призивите за сигурност на Nomad са продаваеми и се възприемат като ценни от по-широк кръг потребители на мостове.

Използване на Connext за решаване на недостатъците на латентността на Nomad

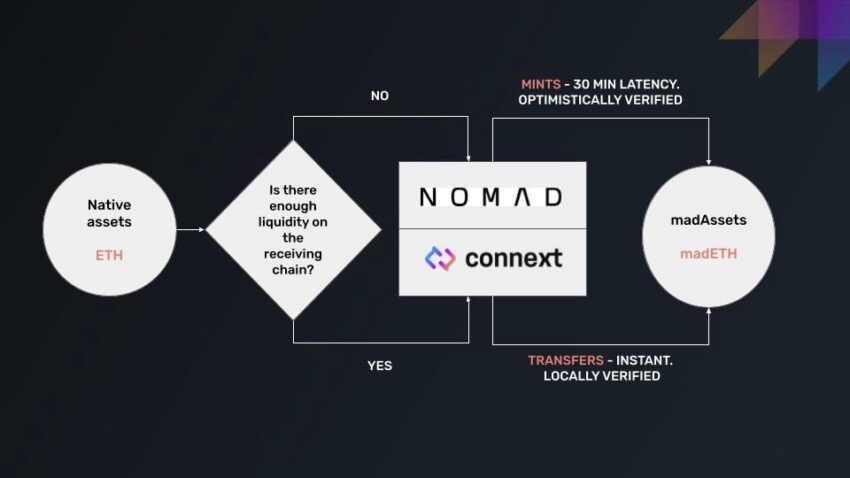

Бавната латентност от ~30 минути остава ярък недостатък за моста. Поради това Nomad си партнира с Свържете се, кръстосана верига за ликвидност, изградена на Ethereum като L2 с много по-бързи скорости.

- модулност на наслояването Nomad и Connext заедно е друг радикален преход към трилемата, въведена от тяхното партньорство. Connext правилно запълва празнината в скоростта, от която Nomad беше принуден да се откаже.

По този начин хармонизираната двойна система динамично насочва и модулира транзакциите в зависимост от размера на прехвърляния актив и ликвидния пул, съответстващ на актива.

Сигурността на мостовете с кръстосана верига се развива с „подреждащи се“ мостове

Тъй като тяхната синергия се разраства в по-мащабна операция, Nomad може да бъде пригодена за по-нататъшно фокусиране върху институционалния капитал. Като има предвид, че крайните потребители, които избират по-малки и по-бързи транзакции, могат да бъдат маршрутизирани чрез Connext.

Призивите за сигурност на Nomad и съответните цифри за растеж, в ретроспекция, илюстрират ключов момент в историята на кръстосаните верижни мостове.

Ние се стремим към отклонение от поредицата от високопрофилни бридж хакове забавяне на напредъка на оперативната съвместимост на веригата.

За автора

Даниел С. Парк първоначално навлезе в пространството Web3 през 2019 г., изследвайки полезността на блокчейн в хуманитарните въпроси със Starling Lab в Станфорд. В момента работи като Data Journalist в Ковалентен.

Имате ли нещо да кажете за сигурността на моста или нещо друго? Пишете ни или се присъединете към дискусията в нашата Телеграм канал. Можете също да ни хванете Tik Tok, Facebook или Twitter.

Отказ от отговорност

Цялата информация, съдържаща се на нашия уебсайт, се публикува добросъвестно и само за обща информация. Всяко действие, което читателят предприема спрямо информацията, намираща се на нашия уебсайт, е на свой собствен риск.

Източник: https://beincrypto.com/bridge-security-new-tech-means-bridge-hacks-should-be-just-a-memory/